哈希算法原理解析,如何利用哈希函数预测博彩走势微软Win11将彻底淘汰RC4加密算法安全隐患不容忽视

2025-12-18哈希算法,SHA256,哈希函数,加密哈希,哈希预测/哈希算法是博彩游戏公平性的核心,本文详细解析 SHA256 哈希函数的运作原理,并提供如何通过哈希技术进行博彩预测的方法!

近日,微软Windows身份验证团队负责人Steve Syfuhs在社交平台上宣布,微软将全面废除存在25年的过时加密算法RC4。这一决定标志着一个时代的结束,同时也引发了对网络安全的深思。

RC4(Rivest Cipher 4)是一种流行的加密算法,自1987年问世以来曾广泛应用于网络传输加密。然而,由于其设计年代久远,RC4存在严重的安全漏洞,就如同一把生锈的旧锁,轻易被黑客撬开。Syfuhs指出,RC4作为Windows系统的默认选项长达25年,其彻底淘汰面临的挑战远超预期。

在过去的20年里,开发人员们发现了大量与RC4相关的安全漏洞,必须进行多次“外科手术式”的修复。尽管微软原计划在2023年内彻底移除RC4,但由于发现新漏洞的出现,实施时间被迫推迟。为了降低RC4的使用率,微软采取了一系列“微小改进”,引导用户优先使用更安全的AES加密算法。此举效果显著,RC4的使用率迅速下降,接近于零。

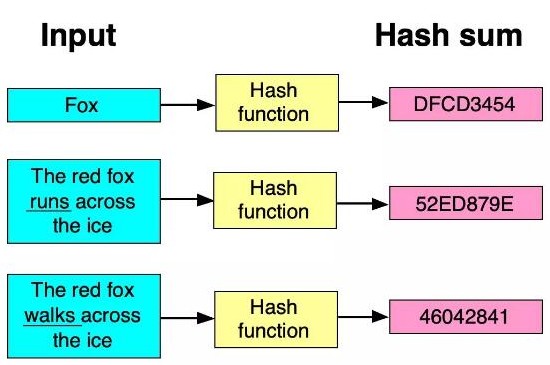

RC4的核心问题在于其在Active Directory身份验证中的实现方式:不使用“加盐”技术,并且仅执行单轮MD4哈希运算。“加盐”是一种在哈希之前向密码添加随机输入的技术,显著增加了黑客破解的难度。相比之下,MD4运算速度极快,黑客只需极少资源便能轻松破解。这一设计缺陷直接导致了Kerberoasting攻击的出现,攻击者通过提取用RC4保护的票据,在离线环境下暴力破解密码,从而获取管理员权限。

微软推广的AES-SHA1实现方式相对安全得多,破解AES-SHA1加密所需的时间和资源是破解RC4的1000倍。这一显著差异使得AES成为RC4的理想替代方案。

尽管微软在系统层面采取了行动,但考虑到RC4在行业内的广泛应用,微软依然强烈建议Windows管理员全面审计网络环境,确保没有遗留的RC4配置,以防止潜在的安全风险。随着网络安全形势的日益严峻,企业应高度重视加密技术的更新换代,及时淘汰过时的加密算法。

总之,微软Win11的这一举措不仅是对RC4加密算法的终结,更是对网络安全态势的积极响应。随着技术的不断进步,企业需要更加关注信息安全,采取有效措施保护用户数据,确保网络环境的安全性与稳定性。返回搜狐,查看更多